Разница между WAF и DLP заключается в их назначении, механизмах работы и уровне защиты.

- WAF — Web Application Firewall

- DLP — Data Loss Prevention

Что такое WAF (Web Application Firewall)

Назначение

Защита веб-приложений от атак на уровне приложений (OSI Layer 7).

Как работает

- Анализирует HTTP/HTTPS-трафик в реальном времени.

- Использует сигнатурный анализ (известные атаки, например, SQL-инъекции, XSS) и аномальное поведение (например, необычно большие запросы).

- Может работать в режиме блокировки или мониторинга.

- Поддерживает позитивную безопасность (whitelist разрешённых паттернов) и негативную безопасность (blacklist известных угроз).

Технические детали

- Место размещения:

- Сетевой уровень (например, Cloudflare, AWS WAF).

- Хостовой уровень (модуль в веб-сервере, например, ModSecurity для Nginx/Apache).

- Методы обнаружения:

- Регулярные выражения (например, для поиска

<script>в XSS).

- Регулярные выражения (например, для поиска

- Графы зависимостей (анализ параметров запросов).

- Машинное обучение (выявление аномалий в поведении пользователей).

- Примеры атак, которые предотвращает:

- SQL-инъекции (

’ OR 1=1 –). - Межсайтовый скриптинг (XSS).

- Path Traversal (

../../../etc/passwd). - DDoS на уровне приложений (например, Slowloris).

- SQL-инъекции (

Ограничения

- Не защищает от утечки данных (например, если злоумышленник авторизован).

- Не анализирует контент на наличие конфиденциальных данных.

Что такое DLP (Data Loss Prevention)

Назначение

Предотвращение утечки конфиденциальных данных (персональные данные, финансовая информация, коммерческая тайна).

##3 Как работает

- Анализирует контент (файлы, письма, сообщения) на наличие критичных данных.

- Использует контекстный анализ (ключевые слова, регулярные выражения, хэши документов).

- Может блокировать передачу данных через почту, USB, облако, принтеры.

Технические детали

- Место размещения:

- Сетевой DLP (анализ трафика SMTP, HTTP, FTP).

- Endpoint DLP (агент на компьютере, контролирующий буфер обмена, USB, печать).

- Хранилище DLP (сканирование файловых серверов, SharePoint).

- Методы обнаружения:

- Регулярные выражения (например, для номеров кредитных карт

\d{16}). - Fingerprinting (хеши документов, например, NDA-файлов).

- Машинное обучение (анализ стиля текста на конфиденциальность).

- Стемпинг (водяные знаки в документах).

- Регулярные выражения (например, для номеров кредитных карт

- Примеры сценариев:

- Блокировка отправки письма с номером паспорта.

- Запрет копирования файлов на USB без шифрования.

- Обнаружение утечки исходного кода в облако.

Ограничения

- Не защищает от хакерских атак (например, SQL-инъекций).

- Требует тонкой настройки, чтобы не было ложных срабатываний.

Сравнительная таблица

| Критерий | WAF | DLP |

|---|---|---|

| Уровень защиты | Уровень приложений (L7) | Уровень данных (контент) |

| Что анализирует | HTTP/HTTPS-запросы | Файлы, письма, трафик |

| Основная цель | Защита от взлома | Защита от утечки данных |

| Методы анализа | Сигнатуры, поведенческий анализ | Регулярки, fingerprinting |

| Где размещается | Сетевой WAF | Endpoint DLP |

| Пример защиты | Блокировка SQL-инъекции | Блокировка пересылки ПДн |

Разница между WAF и DLP вывод

- WAF защищает веб-приложения от атак извне.

- DLP предотвращает утечку данных изнутри.

- В некоторых системах они могут интегрироваться (например, WAF блокирует попытку SQL-инъекции, а DLP не даёт выгрузить полученные данные).

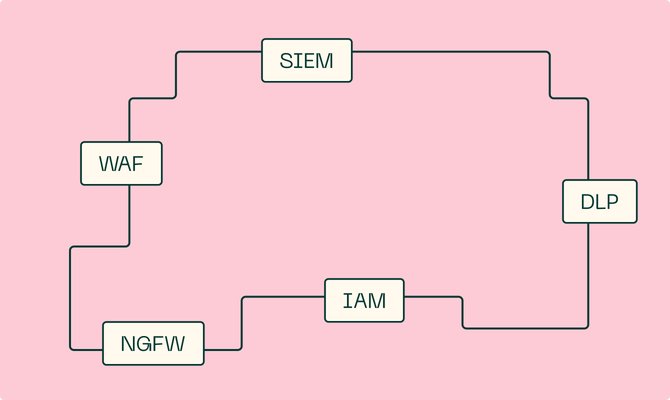

Если нужна комплексная защита, используют WAF + DLP + NGFW + SIEM.